Packtpub Kali Linux Backtrack Evolved Assuring Security by Penetration Testing English Course Length : 2 hours 44 minutes

Descripcion:

Kali Linux - Backtrack Evolved : Una guía de Penetración Tester es una gran opción para cualquier persona interesada en la seguridad de la información, pruebas de penetración o hacking ético . Mientras que un conocimiento básico de Linux y TCP / IP será útil en la comprensión de los contenidos, no es esencial.

Lo que va a aprender de este curso de vídeo

Preparar un laboratorio de seguridad totalmente funcional y de bajo presupuesto, donde se puede practicar y desarrollar sus habilidades de pruebas de penetración y sin miedo a las consecuencias legales

Recopilar información sobre un objetivo con técnicas avanzadas de reconocimiento

Identificar los sistemas de destino en una red mediante herramientas de descubrimiento de acogida

Identificar los servicios que se ejecutan en sistemas de destino mediante el escaneo y enumeración

Descubra las vulnerabilidades para determinar posibles vectores de ataque

Lanzamiento exploits automatizadas y cargas utilizando el Metasploit Framework

Aprenda una variedad de técnicas de manos sobre explotar los sistemas de destino

Establecer puertas traseras para asegurar el acceso continuo

Escalar privilegios para adquirir el máximo control sobre los sistemas comprometidos

Contenido:

Lab Preparation [16:19 minutes]

Developing a Network Environment

How to Install Oracle VirtualBox

How to Install VMware Player

How to Install Kali Linux

Increasing Network Attack Surface

Information Gathering and Reconnaissance 19:18 minutes

Passive Reconnaissance

Google Hacking

Subdomain Enumeration with Google Hacking

Reconnaissance Tools (Dmitry & Goofile)

Network Enumeration with Maltego

Target Discovery [21:11 minutes]

Layer 2 Discovery

Layer 3 Discovery

Host Discovery with nmap

Network Discovery with Scapy

Fingerprinting Operating Systems

Scanning and Enumeration 20:38 minutes

Scanning with nmap

Scanning with Zenmap

Nmap Scripting

Zombie Scanning

Service Identification

Vulnerability Mapping 19:32 minutes

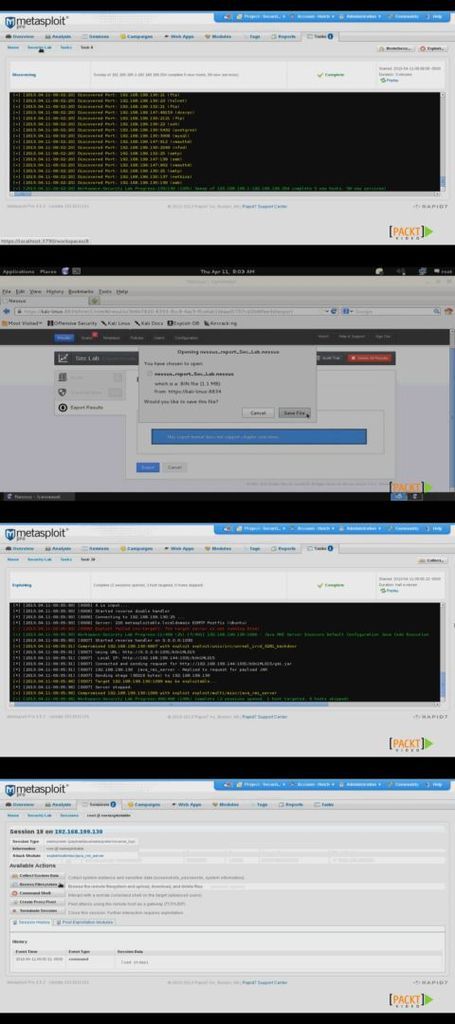

Metasploit Auxilliary Scans

Installing Nessus

Nessus Scanning

Nessus Policies

Nessus Result Analysis

Exploitation with Metasploit 19:49 minutes

Metasploit Framework

Meterpreter Basics

Meterpreter - Advanced Exploitation

Installing Metasploit Pro

Exploitation with Metasploit Pro

Hands on Exploitation 27:31 minutes

Exploit Database

Social Engineering Toolkit - Credential Harvester

Burp Suite Intruder

Web Application Exploitation

Maintaining Access

Privilege Escalation 20:10 minutes

Ettercap

Hash Identifier / Find-My-Hash

Hydra

John the Ripper

Johnny / xHydra